A questão da proteção no mundo de hoje é muito importante para muitos usuários. Hoje, quase toda a sua vida é gravada digitalmente. Você publica e envia centenas de fotos para seus amigos, escreve mensagens privadas ou adiciona cartões de crédito às suas contas. Tudo isso pode estar sujeito ao roubo de hackers.

Há várias maneiras de se proteger de tais incidentes desagradáveis. Entre elas está uma boa senha em sua conta, trabalhando apenas com sites confiáveis, verificações regulares de seus dispositivos com antivírus, nunca seguindo links em spam e digitando senhas para contas importantes se você estiver conectado a hotspots públicos.

Todas estas simples recomendações podem garantir sua permanência na Internet e garantir que seus dados pessoais não sejam roubados. Além disso, há outra maneira bastante confiável de proteger sua conta pessoal. Esta é uma autenticação de dois fatores ao fazer o login em sua conta.

O que é autenticação de dois fatores

2FA ou autenticação de dois fatores é uma forma adicional de proteger suas contas. Ela assume que, além da senha e do login regulares, você também poderá confirmar sua identidade usando verificação adicional.

Normalmente, um outro dispositivo ou uma conta vinculada é utilizado para este fim. Por exemplo, se você quiser entrar na conta a partir de seu computador, pode ser necessário verificar sua conta usando seu telefone ou uma conta com seu e-mail, por exemplo.

Como funciona o processo de autenticação de dois fatores

Não há realmente nada de complicado no processo 2FA em si. Ele consiste em algumas etapas simples

- Em um site ou serviço onde você deseja registrar-se, digite sua senha e login.

- Após o login em sua conta, você é solicitado a verificar se é você, para fazer isso, você receberá um código especial em seu e-mail ou SMS.

- Depois que você for solicitado a inserir este código único no site para verificar se você é o proprietário desta conta.

- Se os códigos corresponderem, você tem o direito de fazer o login na conta.

Como você pode ver, o processo é bastante simples. Não há nada de complicado nele.

Quais são os tipos de 2FA

Na verdade, existem vários tipos de 2FA. Por exemplo, o scan de retina que você vê em muitos filmes de espionagem também pode ser considerado 2FA. Abaixo listaremos os tipos mais populares de 2FA para usuários comuns que não são espiões.

Código único ou link de e-mail

A forma mais difundida de autenticação de dois fatores é enviar um código gerado aleatoriamente para sua caixa de e-mail, que só estará ativa por um pequeno período de tempo. Por exemplo, 3 minutos. No site, você precisará digitar este código e então poderá acessar sua conta.

Também pode ser na forma de um link, clicando no qual você confirmará sua identidade e também poderá entrar em sua conta.

Esta é uma maneira muito segura porque na maioria dos sites para se registrar você precisará especificar e verificar seu e-mail no momento do registro. Isto significa que você é o proprietário exato do e-mail e tem acesso a ele.

Código único no SMS

Muitas vezes, quando você se registra usa um número de telefone em vez de um e-mail, ele pode ser usado para o 2FA.

O esquema de trabalho aqui é exatamente o mesmo que no cheque com e-mail. Você receberá um código gerado aleatoriamente que é válido por um período limitado de tempo e será solicitado a inseri-lo no site para verificação. Depois disso, você poderá acessar sua conta.

Verificação usando aplicações de terceiros

Além disso, a verificação utilizando aplicações de terceiros é freqüentemente utilizada. Por exemplo, o Google Authenticator. Ele será conectado ao seu serviço e gera um código que você precisa digitar no 2FA.

Isto é útil se você não tiver acesso permanente ao seu e-mail e não quiser digitar seu número de telefone.

Verificação com um dispositivo confiável

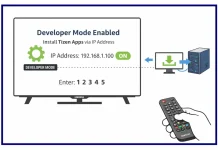

Há também serviços que lhe oferecem a possibilidade de selecionar um dispositivo em que você confia. Por exemplo, seu telefone. Você sempre o tem com você e sabe que somente você o utilizará.

Neste caso, se você tentar acessar sua conta de outro dispositivo, você receberá uma notificação Push-notification em seu telefone, pedindo-lhe que verifique se você realmente quer acessar sua conta. Normalmente, esta notificação também lhe fará uma pergunta de verificação para ter certeza de que você não é um robô.

Verificação biométrica

Isto inclui várias verificações usando dados biométricos. Por exemplo, um leitor de impressões digitais ou identificação facial. Também pode incluir scanners espião-retiniana.

Estes são os métodos mais sérios de proteção e são bastante raros. Entretanto, alguns serviços podem permitir que você acesse sua conta usando seus scanners telefônicos.